L’ultimo Rapporto Clusit “Associazione Italiana per la Sicurezza Informatica” dell’anno 2024, che sarà pubblicato nel SUMMIT del 13 Marzo 2025 www.clusit.it , evidenzia un aumento globale del 27% degli incidenti cyber gravi. Oltre ad osservare una crescita costante della frequenza degli incidenti, i ricercatori di Clusit hanno rilevato un’evoluzione peggiorativa anche dal punto di vista delle conseguenze: nel 2024 si è confermata a livello mondiale una percentuale di incidenti con impatti gravi o gravissimi pari al 79% del totale (era l’80% nel 2023 e il 50% nel 2020), delineando una ulteriore moltiplicazione dei danni. Sono aumentati anche gli incidenti di gravità media (+42%), mentre quelli con impatto basso sono ormai scomparsi dal campione.

L’Italia è stata anche nel 2024 nel mirino dei cyber criminali, con un tasso di crescita degli incidenti cyber pari al 15,2% rispetto all’anno precedente, subendo il 10% degli attacchi mondiali. Inoltre continua ad essere all’ultimo posto tra i membri del G7 nel rapporto tra spesa in cybersecurity e PIL, con un valore ancora lontano da quello degli Stati Uniti e dal Regno Unito.

In Italia, la categoria merceologica che ha subìto più incidenti nel 2024 è stata News e Multimedia, con il 18% del totale degli incidenti. Segue il comparto Manifatturiero, con il 16% degli attacchi, al pari degli Obiettivi Multipli, seguiti dal settore Governativo (10% del totale). I Trasporti e Logistica hanno subìto il 7% degli attacchi globali, in diminuzione di 4 punti percentuale rispetto al 2023. Tuttavia, i ricercatori di Clusit evidenziano che – al pari del comparto manifatturiero – in questo settore risultano particolarmente elevati i numeri delle vittime rispetto al resto del mondo: in entrambi i casi, oltre un quarto del totale degli incidenti avvenuti complessivamente riguarda realtà italiane. Sono state in lieve calo le vittime del settore della Sanità in Italia (-0,8 punti percentuale rispetto al 2023). Sono diminuiti anche in Italia come nel resto del mondo gli incidenti nel settore Finanziario e Assicurativo, con un’incidenza di solo il 2% sul totale e una diminuzione di 7 punti percentuali. Anche in questo caso, gli autori del Rapporto Clusit spiegano la decrescita con la forte regolamentazione del comparto, che ha imposto alle istituzioni finanziarie di conformarsi a requisiti stringenti, stimolando gli investimenti in sicurezza e l’introduzione di contromisure all’avanguardia.

Oltre all’evoluzione tecnologica, anche la normativa è un elemento centrale nello scenario cyber. La NIS2, che ha l’obiettivo di ridurre il divide e stabilire un livello comune di cyber-resilienza tra le organizzazioni, impatterà su un ampio volume di imprese, richiedendo un adeguamento nella capacità di resilienza.

QUALI SONO LE MISURE CONSIGLIATE ALLE PMI, IN RISPOSTA A POTENZIALI MINACCE INFORMATICHE?

Mentre nelle grandi aziende sono in aumento gli investimenti e gli specialisti interni dedicati alla cybersecurity, nelle PMI la Cyber Security viene vista come un’attività onerosa aumentando in maniera esponenziale il rischio della capacità di resilienza e risposta alle minacce e, soprattutto, il rischio di interruzioni operative e perdite economiche. Un presidio completamente o prevalentemente interno alle PMI diventa quindi insostenibile nel medio lungo periodo.

La necessaria flessibilità (di tecnologie e competenze) nelle PMI diventa possibile solo affidandosi a partner esterni, selezionati con cura e strutturando un approccio ibrido per bilanciare le attività da gestire internamente e esternamente.

LA SICUREZZA DEI TUOI DATI, LA REPUTAZIONE DELLA TUA IMPRESA, SONO LA NOSTRA OSSESSIONE!

Noi di Future Touch operiamo, con il nostro team di professionisti e Partner certificati, da oltre 15 anni nel territorio nazionale svolgendo con cura consulenza in ambito IT/ITC.

Nelle attività di consulenza e sviluppo La Future Touch si propone con partner per l’analisi delle esigenze informatiche accompagnando il cliente ad integrare i sistemi digitali nei processi aziendali con soluzioni tecniche all’avanguardia, valorizzando l’ecosistema digitale, i dati, la sicurezza informatica e l’attendibilità delle informazioni con il supporto professionale in ambito giuridico informatico al fine di ottenere e certificare l’immutabilità dei dati binari.

Gli scenari di consulenza che vogliamo presentarvi sono suddivisi in tre aree di competenza, molto affini, per garantire una corretta gestione dei processi digitali.

- Cyber Security – NIS2 – Compliance e resilienza digitale, supporto Imprese/Enti a rispettare la conformità del Decreto Legislativo n. 138, direttiva (UE) 2022/2555; consulenza in ambito ACN per la conformità a NIS2 www.acn.gov.it. Future Touch fornisce alle imprese soluzioni mirate che le aiutano a raggiungere il livello di conformità richiesto dalla Direttiva NIS2.

- Digital Forensic (LegalEye) – L’esperienza derivante dalla trentennale attività nel settore I.C.T. e Informatica Forense ci consente di erogare servizi di consulenza ed assistenza a Enti, Studi legali, privati cittadini, Autorità Giudiziaria , FF.OO, AZIENDE nel proteggere, recuperare, acquisire, analizzare informazioni digitali, memorizzate o trasmesse mediante sistemi info-telematici quali personal computer, server, dispositivi mobili, dischi esterni, chiavi USB, CD, DVD,CLOUD, reti di calcolatori e Cloud www.marcomoretti.net

La proposta “Appliance e LegalEye Pro” per suggellare evidenze digitali dalla rete Internet e Dark Web. Applicazioni delle “Best Practices” della Digital Forensics ISO/IEC 27037 e ISO/IEC 27042 conforme alla Legge 48/2008, alle linee guida IISFA e alla convenzione di Budapest sulla criminalità informatica. Fonte: http://www.parlamento.it/parlam/leggi/08048l.htm

- Data Protection Officer (DPO) Privacy – Secondo una ricerca condotta da Usercentrics solo un terzo delle aziende italiane (33%) si dichiarano totalmente certe di rispettare le normative vigenti in materia di protezione dei dati personali (fonte Federprivacy).

Nonostante i consumatori attribuiscano sempre maggiore importanza alla tutela della loro privacy, la compliance è quindi un miraggio per ben due terzi delle imprese del nostro paese (67%), che non sono pienamente sicure della propria conformità a normative nazionali ed europee come il GDPR e le prescrizioni sui banner dei cookie.

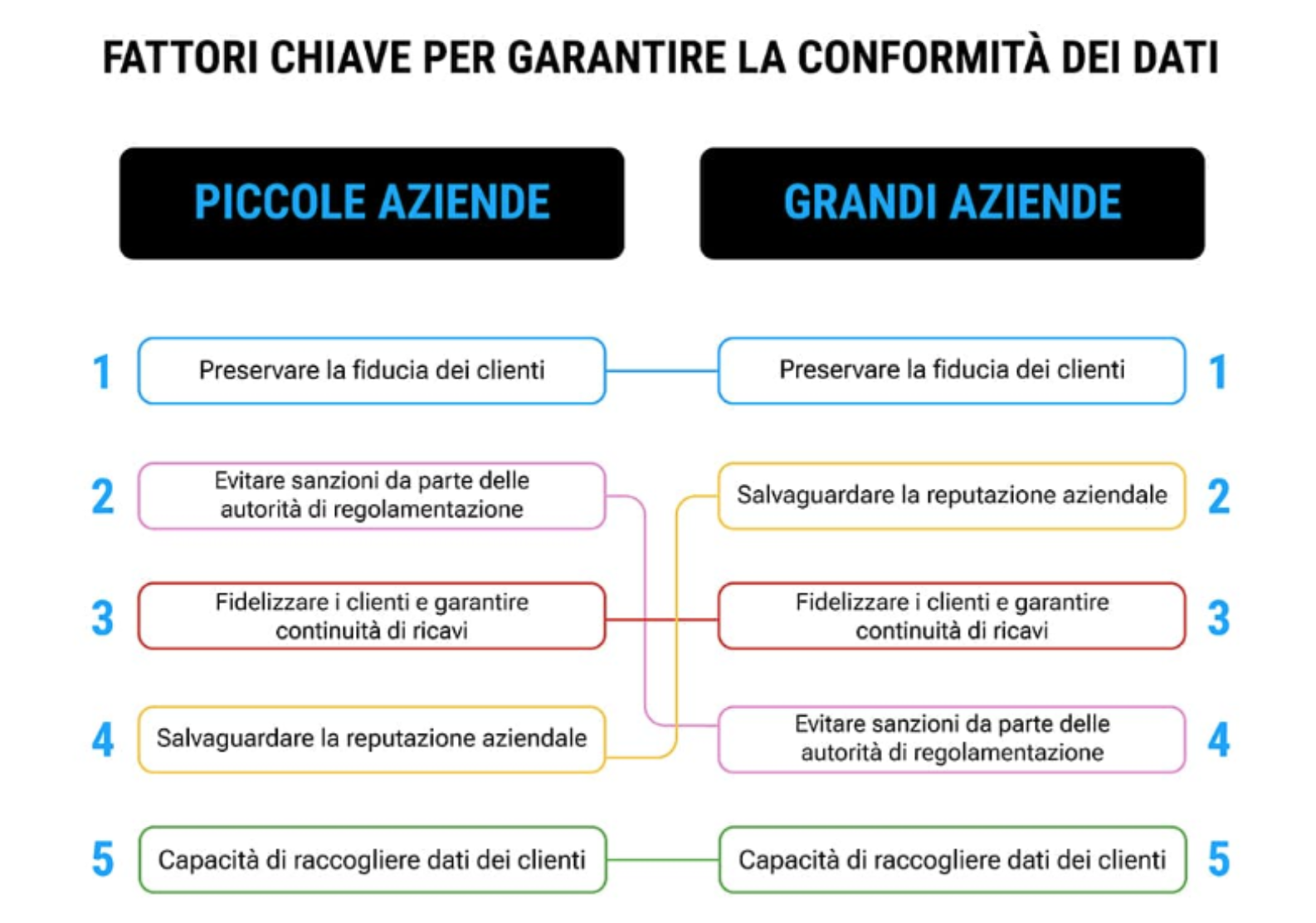

Un sondaggio condotto su 600 aziende in Germania, Italia, Spagna e Regno Unito ha evidenziato differenze significative tra piccole e grandi imprese riguardo ai principali fattori che le spingono a garantire la conformità normativa.

Le piccole imprese temono soprattutto il rischio di sanzioni da parte delle autorità di regolamentazione (32%), mentre le grandi aziende sono più preoccupate per i danni alla propria reputazione (47%) e per la perdita della fiducia dei clienti dovuta alla non conformità (35%).

In Italia l’adempimento richiesto dal Codice della Privacy si manifesta con il D.Lgs. 196/2003, tuttavia dal 19.09.2018 viene introdotto il decreto Europeo Regolamento (UE) 2016/67, con la figura del Data Protection Officer (DPO) Privacy tramite il decreto attuativo D.Lgs 101/2018. Nuovo Regolamento G.D.P.R. (General Data Protection Regulation).

La nuova normativa, definita dai decreti sopra citati, disciplina gli adempimenti sul trattamento dati che ogni Organizzazione (Professionista, Azienda, Ente, etc..) deve obbligatoriamente effettuare, per non incorrere in sanzioni amministrative e penali, ma soprattutto a tutela del suo Asset principale, ovvero i propri Clienti.

Per adeguarsi, in maniera semplice, efficace e sicura, agli adempimenti previsti dalla nuova normativa, lo staff di Future Touch, composto da DPO Legal ed ICT, Project Manager e Consulenti Cyber-Security, ha sviluppato una innovativa Piattaforma Digitale (Web-Based) https://www.gdpronline.cloud/ che, con i suoi Processi Flow interni, automatizzati, gestisce il processo di Compliance e mantenimento di ogni singola Organizzazione.

Il team Future Touch, in affiancamento al personale interno di ciascuna struttura, definisce l’Organizzazione Aziendale, i Processi, la Tipologia dei Dati Trattati e costruisce il “Progetto Privacy”, rispondendo così agli obblighi e agli adempimenti richiesti dal nuovo Regolamento Europeo Privacy.

Contattaci per gestire una consulenza di analisi dell’infrastruttura aziendale

oppure prenota un appuntamento